量子安全:数字世界的未来盾牌,你准备好了吗?

- Leapvale

- January 11, 2026

- 1 min

- 信息安全 量子

- Data Security Quantum Security 数据安全 量子安全

嘿,数字世界的居民们!你有没有想过,我们现在用的那些加密技术,可能很快就不够安全了?别急,这不是科幻片,而是“量子安全”正在努力解决的现实问题。作为一名在数字世界摸爬滚打多年的技术工程师,我深知加密技术对于我们日常数字生活的基石作用。然而,量子计算的崛起,正以前所未有的速度改写着这场数字安全攻防战的规则。今天,咱们就来轻松聊聊这个听起来很酷,又有点让人紧张的话题——量子安全。它不仅关乎我们的隐私和财产,更是数字文明能否持续繁荣的关键。

一、 量子安全是啥?别慌,不是让你学物理!

我们每天都在享受着加密技术带来的便利,无论是网上银行的交易、微信支付的便捷,还是企业内部的敏感数据传输,背后都离不开强大的加密算法。然而,正如再坚固的城墙也可能遇到新的攻城器械,数字世界的“城墙”正面临着前所未有的挑战。

-

1.1 数字世界的“新威胁”:量子计算机的“降维打击”

简单来说,量子安全就是一套前瞻性的保护机制,旨在确保我们的数据和信息不被未来那些拥有“超能力”的量子计算机轻易破解。这些量子计算机可不是你我桌上那些性能再强大的传统电脑,它们的计算能力基于量子力学原理,能够以前所未有的速度处理复杂问题。一旦它们成熟,我们现在引以为傲的、支撑着几乎所有现代数字基础设施的经典加密技术(如RSA、ECC等公钥加密算法)将变得不堪一击。这就好比我们还在用古代的冷兵器,而对手已经掏出了激光武器,这将是一场数字安全领域的“降维打击”。 -

1.2 为什么会这样?——加密基石的动摇

传统加密算法的安全性,大多建立在某些数学难题(比如大整数分解或椭圆曲线离散对数问题)在传统计算机上难以在合理时间内被解决的基础上。然而,量子计算机改变了这一切。-

量子计算机的“超能力”:Shor算法的致命一击

早在1994年,数学家彼得·秀尔(Peter Shor)就提出了一种量子算法——Shor算法。这个算法能让量子计算机像开挂一样,以指数级加速破解大整数分解和椭圆曲线离散对数问题。这意味着,我们现在普遍使用的RSA和ECC等公钥加密算法,对于一台足够强大的量子计算机而言,就像打开一道没有锁的门一样简单。此外,格罗弗(Grover)算法虽然不能直接破解对称加密算法(如AES),但能将其破解难度从暴力破解的降低到,使其有效安全长度减半,也构成了不小的威胁。这就好比你家的老式门锁,遇到了一个自带万能钥匙的超级小偷,而你的普通锁匠对此束手无策。 -

“先偷后解密”的隐患:数字秘密的“时间胶囊”

更可怕的是,“先偷后解密”(Harvest Now, Decrypt Later, HNDL)的威胁已经迫在眉睫。那些不法分子可能现在就已经在偷偷收集你的加密数据了,无论是企业的知识产权、政府的机密文件,还是你的个人健康记录和金融交易信息。他们会把这些数据打包储存起来,等到量子计算机技术成熟、拥有足够的计算能力时,就能轻而易举地解密。你的“数字秘密”可能早已被打包,只等未来某个时刻被“开封”,而那时你甚至可能对此一无所知。这对于需要长期保密的数据来说,是一个极为现实且紧迫的威胁。

-

-

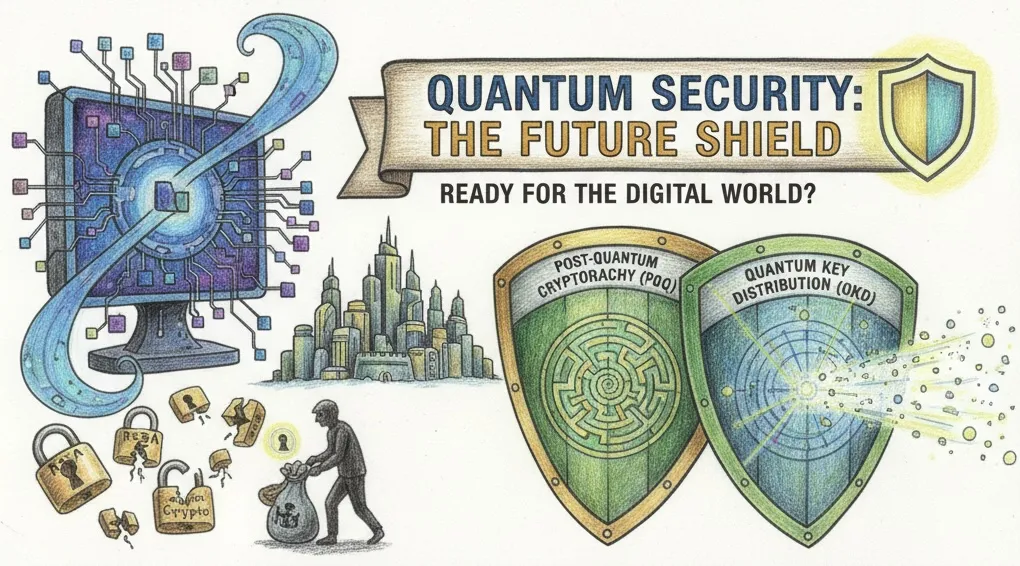

1.3 我们怎么办?两大“秘密武器”登场!

面对如此严峻的挑战,全球的密码学家和工程师们并没有坐以待毙,而是积极研发新的“秘密武器”来应对。-

后量子密码学 (PQC):给“老房子”换上“未来智能锁”

后量子密码学(PQC)是一套全新的加密算法,它们的核心思想是基于那些连量子计算机也难以在合理时间内解决的数学难题。与QKD不同,PQC算法运行在咱们现在使用的经典计算机上,这意味着它们可以像现有加密算法一样,通过软件更新或替换来部署。可以理解为,我们不需要建造一座全新的量子堡垒,而是给你的“老房子”换上了一套基于更复杂数学原理的“未来智能锁”,这套锁对量子小偷同样有效。美国国家标准与技术研究院(NIST)主导的PQC标准化进程,已经选出了如CRYSTALS-Kyber(用于密钥封装)和CRYSTALS-Dilithium、FALCON、SPHINCS+(用于数字签名)等优秀算法,它们代表着未来加密技术的主流方向。 -

量子密钥分发 (QKD):物理法则保障的“激光护盾”

量子密钥分发(QKD)则更酷炫!它利用量子物理的原理,如叠加态和纠缠态,来生成和分发密钥。QKD的安全性不是基于数学难题,而是基于物理法则本身——任何试图窃听或测量量子密钥的行为,都会不可避免地改变其量子状态,从而被通信双方瞬间发现。这就像用物理法则保障的“激光护盾”,一旦有人碰触,警报立响!QKD为高度敏感的数据提供了理论上不可破解的安全性,尽管它目前还需要特定的硬件基础设施,部署成本和复杂性相对较高,且存在传输距离的限制,但其在国家机密、金融交易等绝密信息保护领域的价值不可替代。 -

混合加密:双重保障,更稳妥的过渡方案

考虑到全面切换到PQC或QKD会是一个漫长而复杂的工程,很多时候我们会采取“混合加密”的策略。这意味着我们将PQC算法和现有经典加密技术结合使用,形成双重保障。例如,TLS 1.3协议未来也将支持PQC标准。这种方法允许我们逐步引入量子抗性,同时保持与现有系统的兼容性和互操作性,为过渡期提供了一个更稳妥、更灵活的解决方案。

-

二、 量子安全的前世今生:一个“硬核”的觉醒故事

量子安全的发展并非一蹴而就,而是一个漫长而充满远见的“硬核”觉醒故事,充满了科学家们的智慧和前瞻性。

-

2.1 “量子钱币”的浪漫想法 (上世纪60-70年代):超前意识流的萌芽

一切的开端,可以追溯到上世纪60年代末70年代初,一位名叫斯蒂芬·威斯纳(Stephen Wiesner)的科学家提出了“量子钱币”的概念。他的想法是利用量子力学中“共轭编码”的特性来制造无法伪造的货币。核心思想在于:当你用两种互补的物理性质(比如光子的线偏振和圆偏振)来编码信息时,你只能准确测量其中一种,对另一种的测量必然会扰动系统。这项工作,虽然当时未能立即发表,但它首次将量子特性与加密安全联系起来,简直是加密技术的“超前意识流”!威斯纳的洞见,为后来的量子密钥分发奠定了理论基础。 -

2.2 QKD的诞生:物理学家的“密码魔法” (1984年):BB84协议

基于威斯纳的开创性思想,1984年,查尔斯·贝内特(Charles H. Bennett)和吉勒斯·布拉萨德(Gilles Brassard)两位大神,共同发明了第一个量子密钥分发协议,即著名的BB84协议。他们利用光子的偏振态来编码密钥信息,并且证明了任何窃听行为都会不可避免地改变这些量子态,从而被通信双方发现。这是人类历史上第一次实现了利用量子力学原理进行安全的密钥分发,标志着量子密码学的正式诞生。1989年,他们首次物理实现了BB84方案,成功在30厘米的距离上共享了一个403比特的字符串。随后,阿图尔·埃克特(Artur Ekert)在1991年提出了基于量子纠缠的E91协议,进一步丰富了QKD的理论。商用QKD系统也自2007年开始部署,甚至在日内瓦的选举中提供了安全保障。 -

2.3 Shor算法:一锤定音的“量子威胁” (1994年):全球密码界的警钟

如果说QKD的诞生是量子密码学的希望之光,那么彼得·秀尔(Peter Shor)在1994年提出的Shor算法,则如一声惊雷,彻底敲响了全球密码界的警钟。Shor算法明确指出,一台足够强大的量子计算机能够高效地分解大整数和计算离散对数。这意味着,当时以及现在广泛使用的RSA和ECC等公钥加密算法,其安全性基石将被彻底动摇。全球密码学家们听到这个消息,估计都倒吸了一口凉气,因为这意味着我们赖以生存的数字安全体系,正面临着颠覆性的潜在威胁。 -

2.4 NIST入场:全球密码界的“武林大会” (2016年至今):标准化进程加速

面对Shor算法带来的严峻威胁,各国政府和标准化组织开始意识到采取行动的紧迫性。美国国家标准与技术研究院(NIST)在2016年正式启动了“后量子密码学(PQC)标准化项目”,这可以被看作是一场全球密码界的“武林大会”。NIST向全球征集并评估能够抵御量子攻击的新型密码算法。经过数年的多轮严格评估,NIST终于在2022年7月宣布选定了第一批核心PQC算法作为“种子选手”,包括用于密钥封装的CRYSTALS-Kyber,以及用于数字签名的CRYSTALS-Dilithium、FALCON和SPHINCS+。在2024年8月,NIST更是发布了FIPS 203、FIPS 204和FIPS 205等首批后量子密码学标准,这为全球组织向量子安全过渡提供了明确的路线图。各国政府也纷纷制定了自己的量子安全路线图,例如美国在2022年通过了《量子计算网络安全准备法案》,欧盟计划在2030年前将关键基础设施过渡到PQC,加拿大和澳大利亚也制定了类似的计划,旨在2035年前完成全面过渡。微软等科技巨头也提出了到2033年使其产品和服务实现量子安全的具体路线图。

三、 大佬们都怎么看?主流观点大揭秘

面对量子威胁,技术界的“大佬们”和专家们有着清晰的共识和策略。这不仅是学术讨论,更是实践中如何规划和部署未来安全体系的指导。

-

3.1 PQC:日常加密的“当红炸子鸡”:广泛适用性

大多数专家认为,后量子密码学(PQC)是目前最实用、最具扩展性的量子安全解决方案。其优势在于,PQC算法可以运行在我们现有的经典计算机硬件上,这意味着不需要大规模更换物理基础设施,可以直接通过软件升级或算法替换来部署。这种“平滑过渡”的特性,使其成为保护日常数字通信、数据存储、以及企业和个人广泛应用的首选。它能够直接替换掉那些容易受到量子计算机攻击的RSA和ECC等经典公钥算法,成为数字世界的“当红炸子鸡”。PQC的标准化进程由NIST主导,也为其大规模推广铺平了道路。 -

3.2 QKD:超级敏感数据的“终极护卫”:物理级安全保障

虽然PQC应用广泛,但量子密钥分发(QKD)在特定场景下,尤其是对于需要“终极安全”保障的超级敏感数据,扮演着不可或缺的角色。QKD的安全性基于物理定律,理论上可以实现无条件安全,任何窃听行为都会被立即发现。因此,对于国家机密、军事通信、核心金融交易以及其他需要长期、绝对保密的信息,QKD是最佳选择。部署QKD虽然需要专门的硬件和光纤网络,成本较高,且存在传输距离限制(例如光纤QKD目前限制在100公里左右,需要中继节点或卫星连接来扩展),但其物理级的安全性使其成为PQC的“黄金搭档”。例如,韩国、新加坡和欧盟等地区已经在积极部署QKD网络。 -

3.3 “加密敏捷性”:像换手机壳一样换加密算法!

未来的数字安全世界,不再是一个“一劳永逸”的时代。量子技术发展迅速,新的威胁和新的防御手段可能随时出现。因此,构建“加密敏捷性”(Crypto-Agility)变得至关重要。这意味着我们的系统,无论是应用程序、数据库还是网络基础设施,都要像“变形金刚”一样,具备快速、灵活地切换和升级加密算法的能力。当新的量子安全标准发布,或者现有算法被发现存在弱点时,我们能够像换手机壳一样,迅速无缝地替换底层加密算法,而不是推倒重来。这种设计思想能确保我们的数字资产在不断变化的威胁面前,始终保持弹性。 -

3.4 “现在就偷,以后再解密”:这不是玩笑!长期数据的风险

专家们敲响的“先偷后解密”(HNDL)警钟并非危言耸听,而是基于对量子计算发展曲线的深刻洞察。那些需要长期保密的数据,如知识产权、医疗记录、生物识别信息、以及政府和金融部门的敏感数据,现在就可能在被恶意收集和存储,等待未来量子计算机的“开箱”。这意味着,即使量子计算机尚未完全成熟,我们现在就需要采取行动,部署量子安全解决方案,以保护那些可能在数十年后仍然具有价值的数据。等待,就等于放弃防御。

四、 量子安全也有“罗生门”:争议与挑战并存

正如任何一项颠覆性技术,量子安全领域也充满了争议和挑战。这些讨论不仅关乎技术路线的选择,更触及了我们对未来威胁的认知和应对策略。

-

4.1 “量子末日”(Q-Day)到底啥时候来?时间赛跑!

关于“量子末日”(Q-Day),即加密相关量子计算机(CRQC)强大到足以破解现有加密标准的那一天,时间表是一个争议的焦点。- 悲观派: 某些专家,例如加拿大滑铁卢大学的米歇尔·莫斯卡博士(Dr. Michele Mosca),预测得相当紧张,他认为到2026年,现有公钥加密体系就有1/7的概率被破解!这个数字足以让负责网络安全的人倒吸一口凉气。

- 乐观派: 也有人持相对乐观的态度,比如Blockstream的首席执行官亚当·贝克(Adam Back)就认为,大规模、有威胁的量子计算机还需要等几十年(可能20-40年),现在不用过度焦虑。他们觉得现有系统,例如比特币的安全机制,有足够的时间进行整合和升级。

- 折中派: 英伟达(NVIDIA)首席执行官黄仁勋的观点则更具现实指导意义,他预测在15到30年内会有“非常有用”的量子计算机出现,但同时也强烈提醒我们现在就必须开始升级基础设施。这就像在说,暴风雨一定会来,你到底要不要现在就开始加固房子?这种折中观点强调了提前规划和行动的重要性,避免等到威胁降临时措手不及。

-

4.2 PQC和QKD,谁是“C位”?

PQC和QKD在量子安全领域各有所长,但它们之间的定位和应用场景也引发了一些讨论。PQC算法更容易部署,因为它主要通过软件升级实现,可以在现有硬件上运行,适用于广泛的日常加密需求。而QKD则提供基于物理法则的理论上无条件安全,但需要专属的硬件设备和光纤基础设施,部署成本高昂,且存在传输距离限制。到底选哪个?答案可能是:小孩子才做选择,成年人全都要!主流观点趋向于将PQC和QKD视为互补而非竞争的关系。在许多场景下,混合加密方案是王道。例如,PQC可以用于端点设备的广泛加密,而QKD则可以保护关键基础设施之间高度敏感的数据链路。通过结合两者,可以构建一个多层次、更健壮的量子安全防御体系。

-

4.3 “Y2K恐慌”的重演?别轻敌!

有些机构和个人,可能会将量子威胁与当初的Y2K千年虫危机相提并论,认为可能是一场虚惊。但这是一个非常危险的误判。Y2K问题是一个简单的代码缺陷,可以通过打补丁解决。然而,量子威胁是实打实的数学原理和物理定律所驱动的,它直接挑战了现有加密算法的底层数学基石。这并非简单的代码bug,而是对整个加密范式的根本性颠覆。如果掉以轻心,未能及时升级到量子安全解决方案,一旦加密被破解,所导致的损失将是不可估量,可能是数据泄露、金融系统崩溃,甚至国家安全受到威胁。 -

4.4 大挑战:从没钱没人到兼容一切!

量子安全落地之路并非坦途,面临着诸多“拦路虎”。- 缺乏专家与高昂成本: 目前全球缺乏具备量子密码学知识和实践经验的专业人才。同时,向量子安全算法过渡,无论是研发、部署还是管理,都意味着巨大的投入,包括硬件升级、软件改造和人员培训等,成本高昂。

- 现有系统兼容性差与技术债: 很多企业和机构的现有IT系统庞大而复杂,充斥着“技术债”。要在这些传统系统中无缝集成新的PQC算法,同时保持向下兼容性,是一项艰巨的任务。系统设计需要具备“加密敏捷性”以应对未来变化,但这需要提前规划和投入。

- 计算资源消耗: 一些PQC算法的计算开销和密钥/签名大小可能比现有算法更大,对计算资源、存储和带宽提出更高要求。

- 最要命的,可能还是很多人“还没意识到”问题的紧迫性! 许多组织仍然缺乏对量子威胁的认识,没有制定明确的量子安全战略,这导致了行动的拖延。此外,保护量子计算系统本身的硬件和软件安全,防止交叉干扰、信息泄露,以及开发量子软件的安全技术,也都是新的挑战。

五、 未来已来:量子安全的发展趋势与展望

我们正处于数字文明向量子时代过渡的关键时期。量子安全不再是遥不可及的科幻概念,而是正在迅速演变为现实的技术趋势和行业规范。

-

5.1 PQC的“大普及”时代:政府与行业监管的强制推动

随着NIST发布PQC标准,预计到2030年,全球超过一半的机构将转向采用量子安全加密算法。这不是一个自愿选择题,而会成为行业标准和监管合规的强制要求。各国政府和行业监管机构(如金融、医疗)将纷纷出台政策,强制要求企业和联邦机构升级其加密基础设施。例如,欧盟的目标是在2030年前将关键基础设施过渡到PQC,并在2035年前实现所有系统的全面过渡。这意味着,PQC将在未来的数字世界中成为一项标准配置。 -

5.2 “加密敏捷性”成标配:系统设计的核心要素

为了应对量子威胁的演变,未来的数字系统设计必须将“加密敏捷性”作为核心要素。这意味着系统架构必须具备模块化和可插拔的特性,能够像更换手机组件一样,快速、灵活地切换和部署新的加密算法和协议,以适应不断变化的威胁格局和新的标准化成果。这种弹性将是未来企业韧性的关键。 -

5.3 烧钱大赛:千亿市场不是梦!金融巨头先行

量子安全的市场潜力巨大。预计到2030年,全球量子计算市场将达到1250亿美元,其中网络安全领域将贡献20-25%的收入。这意味着将有数百亿美元投入到量子安全解决方案的研发和部署中。银行、支付公司和投资机构等对数据安全性要求极高的行业,已经准备砸下重金,预计到2030年将投资超过100亿美元用于量子网络安全解决方案。这将是一场技术与资本的“烧钱大赛”,也是推动行业快速发展的引擎。 -

5.4 AI与量子的“爱恨情仇”:双刃剑的挑战

人工智能(AI)与量子技术的关系,既是盟友也是潜在的敌人,充满了“爱恨情仇”。一方面,AI和机器学习将成为我们发现和抵御量子攻击的强大工具,例如通过模式识别来识别潜在的量子威胁或优化PQC算法的性能。另一方面,AI与量子计算的结合也可能被恶意利用,制造出更强大、更隐蔽的攻击手段,从而进一步加剧网络安全风险。我们需要警惕这种“相爱相杀”的局面,并提前做好防御准备。 -

5.5 QKD继续进化:更远、更快、更便宜!

量子密钥分发(QKD)技术将持续进化,不断突破现有局限。研究和开发将致力于克服QKD的传输距离限制,例如通过量子中继器或卫星QKD来实现全球范围的安全通信。同时,QKD的数据传输速率也将变得更快(例如,研究已经展示了使用集成硅光子学的千兆速率QKD),部署成本将进一步降低,并且更容易与现有网络基础设施集成,从而使其在更广泛的关键领域发挥作用。 -

5.6 保护量子本身:不仅仅是抵御,更是加固

量子安全不仅意味着抵御量子计算机对经典加密的攻击,还包括保护量子计算系统自身的安全。随着量子计算机硬件和软件的日益复杂,如何确保这些系统本身的完整性和保密性变得至关重要。研究方向将涵盖缓解硬件漏洞(如“串扰”和噪声导致的旁道泄露),在电路和系统层面保护量子数据,以及开发用于量子软件的安全技术。我们不能让它们还没帮我们,自己先“掉链子”了。 -

5.7 持续“打怪升级”:永无止境的数字保卫战

量子世界是一个快速变化的领域,新的突破和挑战层出不穷。因此,我们必须保持持续的关注、学习和适应能力。无论是个人用户还是企业机构,都需要定期评估自身的加密风险,跟踪NIST等标准化组织发布的最新进展,不断更新和升级安全策略与技术栈。这是一场与时间赛跑的数字安全保卫战,只有持续“打怪升级”,才能在这场革命中立于不败之地。

总而言之,量子安全不是遥远的未来,它就在我们眼前。这是一场与时间赛跑的科技革命,也是我们保护数字未来必须打赢的一场硬仗。作为技术工程师,我深知这一变革的复杂性和深远影响。我们无法逃避,唯有积极应对,才能确保我们的数字资产和数字生活在即将到来的量子时代依然安全可靠。所以,是时候放下手里的瓜,开始认真思考你的数字资产“量子化”的未来了!你,准备好了吗?